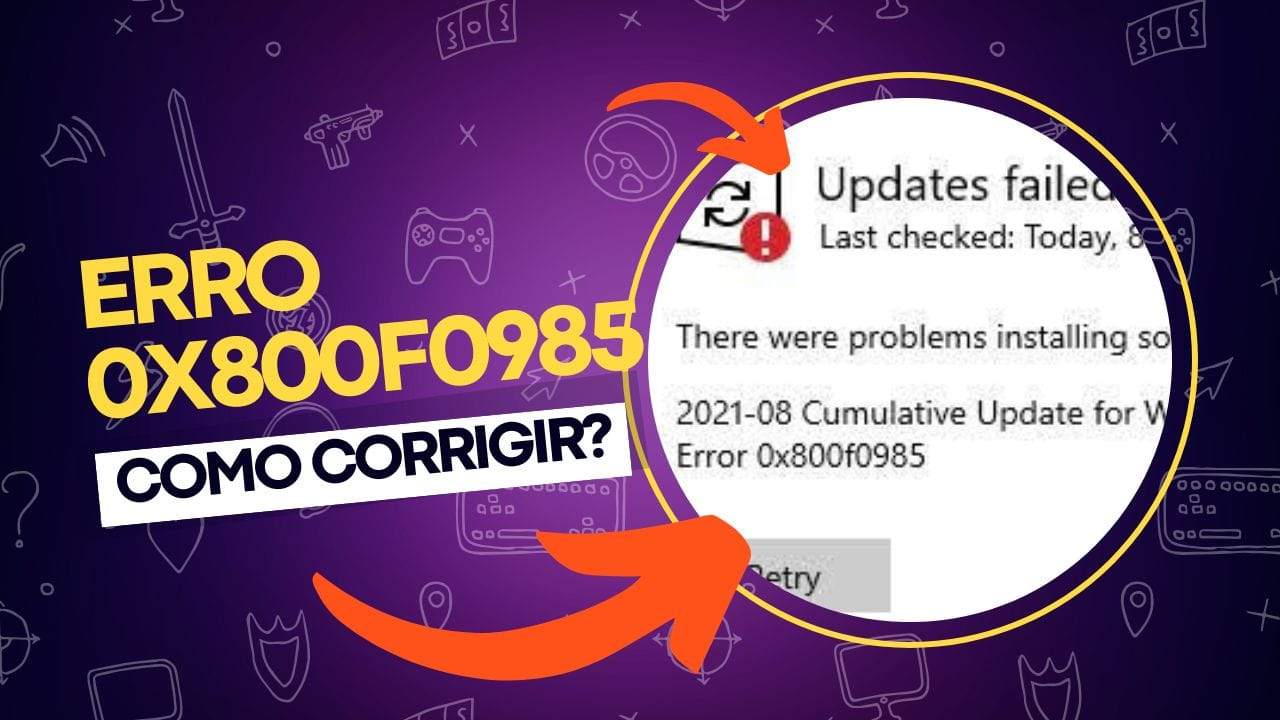

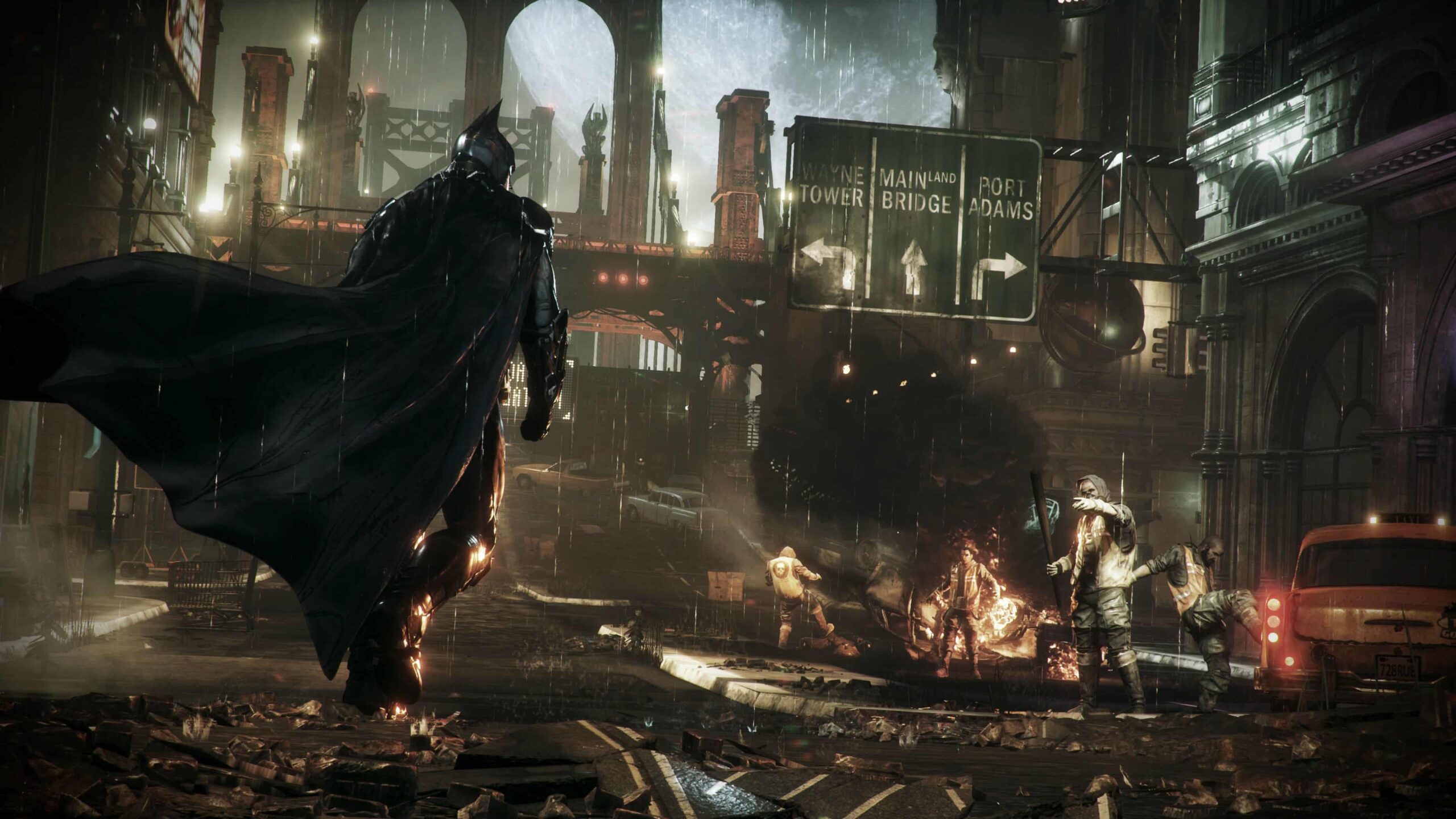

Amazon passou mais de 15 anos fazendo o possível para “perturbar” o vapor

Takeaways -chave A competição com o Steam, que dominou o mercado de lojas de jogos on -line, mostrou -se desafiador para a Amazon. As tentativas de entrar no mercado incluíram aquisições e serviços de lançamento como Twitch e Luna, mas nenhum ganhou tração significativa. A Amazon subestimou a força da lealdade do consumidor ao vapor … Ler mais