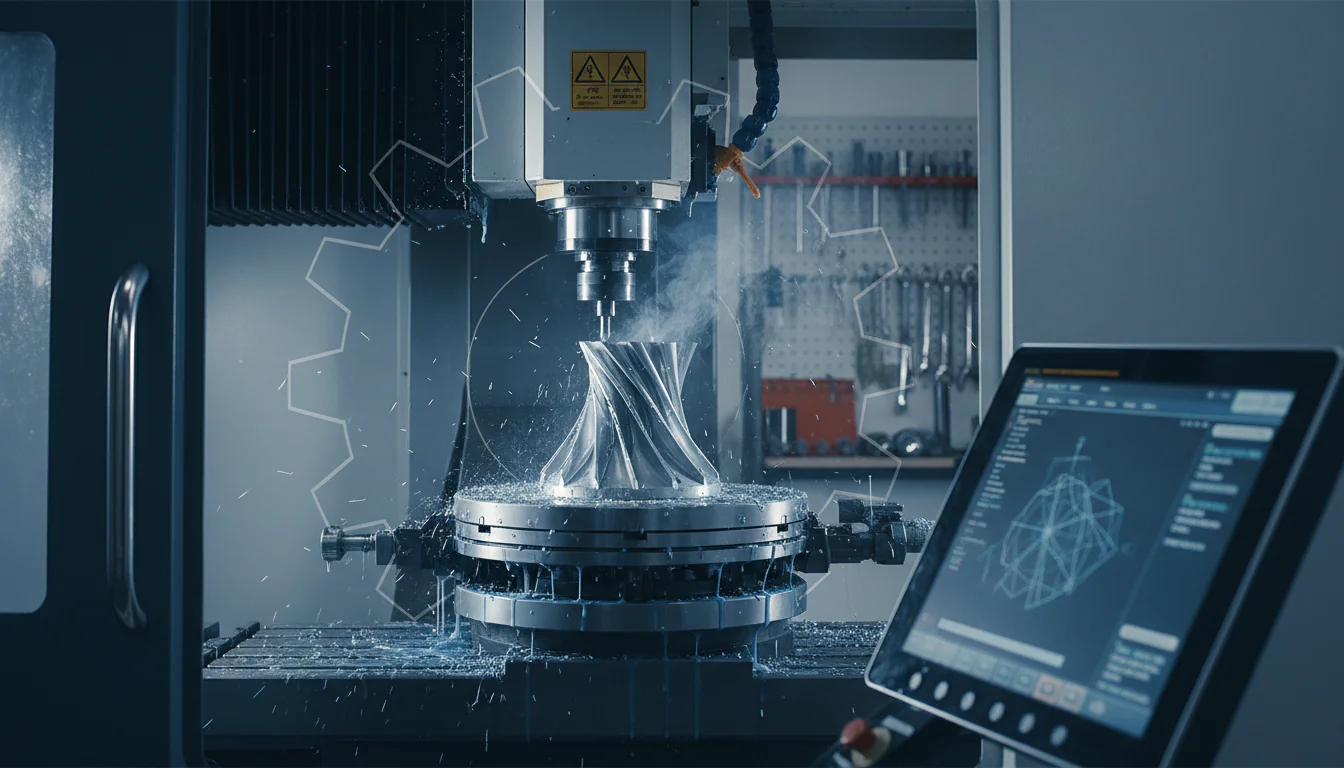

Programação CNC 4 Eixos: Guia Completo e Prático para Iniciantes

Bem-vindo ao mundo da programação CNC de 4 eixos! Se você é um iniciante curioso ou um profissional buscando expandir suas habilidades, este guia fornecerá um panorama completo e prático sobre os fundamentos e aplicações da usinagem CNC de 4 eixos. Prepare-se para dominar a arte de criar peças complexas e precisas com este poderoso … Ler mais